¿Por qué no me llegan tus correos electrónicos?

El correo electrónico es un medio de comunicación a distancia no confiable. El símil más comúnmente utilizado para describir el funcionamiento del correo electrónico es el correo postal. El clásico servicio de correo postal (envío normal) no garantiza la entrega de la carta al destinatario, al contrario de lo que sí hacen otros servicios de comunicación a distancia, por ejemplo, el fax: un reporte de envío correcto garantiza que el fax ha llegado a su destino. Esto es así, fundamentalmente, porque en el fax hay un establecimiento de conexión entre los dos extremos, el emisor y el receptor, previo al envío de la información (es como si ambos extremos se conectaran con una tubería y comprobaran que, al verter agua por uno de ellos esta sale por el otro, sin ningún punto de fuga). Una vez realizada esa conexión se procede al envío de datos y, finalmente, se libera (se deshace la tubería y quedamos a la espera de volverla a establecer con otro interlocutor distinto). En el servicio de correos, por el contrario, la carta es abandonada a su propia suerte una vez que es depositada en algún buzón de recogida, confiando en el transportista, y no estando el viaje libre de problemas.

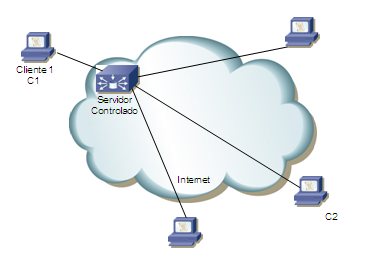

Así, vamos a intentar describir cual es el funcionamiento del correo electrónico apoyándonos en la siguiente figura:

Descripción del servicio en tres etapas

Etapa 1: El cliente C1 desea enviar un correo al cliente C2. Procede a su redacción en su programa de correo (Outlook, thunderbird, correos web como: hotmail, gmail, yahoo, etc.), y cuando está listo pulsa el botón de enviar. En ese instante el programa de correo se pone en contacto con su servidor, y deposita el mensaje en él, en nuestra figura en el servidor S1. Este acto es equivalente al que se realiza cuando depositamos la carta en el buzón de recogida de nuestra oficina de correos.

Etapa 2: Posteriormente el servicio de correos va transportando nuestro mensaje por diferentes estafetas (oficinas de correos) hasta que este llega a su destino. En nuestra figura, el mensaje irá siendo transmitido desde nuestro servidor S1 hasta el servidor del destinatario S3, pasando por S2.

Etapa 3: Finalmente el mensaje queda almacenado en el servidor S3 esperando que el cliente C2 se conecte y lo descargue a su programa de correo, donde procederá a su lectura. Este último hecho es equivalente al que realiza el cartero al depositar la carta en el buzón de nuestra vivienda, quedando a la espera de ser recogida, cosa que ocurrirá cuando procedamos a la apertura de nuestro buzón.

Así, si la comunicación fuera limpia, sin problemas, todos los mensajes enviados llegarían a su destino. Pero…

¿Dónde aparecen los problemas?

Al margen de los propios problemas originados en elementos físicos que pueden sufrir las diferentes máquinas que intervienen en el camino: roturas de disco duro, memoria, procesador, etc., los principales problemas son causados por distintos mecanismos de lucha contra el spam o correo basura: es considerado correo basura todo aquel correo no expresamente solicitado y carente de interés para el destinatario. Esta podría ser una definición lo suficientemente genérica, y que refleja la gran carga de subjetividad que encierra la clasificación de correo como spam.

En todos los puntos que atraviesa el mensaje enviado hacia su destino se toman este tipo de decisiones: ¿es este mensaje correo basura? Si la respuesta es sí, el correo es destruido y, por cortesía (ojo, no están obligados a hacerlo y dependerá de como haya sido programada esa máquina, de hecho, hoy en día casi ningún servidor lo hace), se devolverá un mensaje al emisor informándole de tal hecho.

¿Cuáles son los mecanismos más utilizados de lucha contra el spam?

Existen dos: las listas negras y los filtros de contenidos.

Las listas negras, como su nombre indica, recogen una serie de máquinas que alguien ha catalogado como potencialmente peligrosas por el envío, alguna vez, de spam. Las causas de entrar en esa lista negra son múltiples: desde enviar mucho correo en un corto periodo de tiempo (cosa que suelen hacer algunos virus), hasta que alguien, no muy amigo nuestro, señale a nuestra máquina como “dañina”. Es así de subjetivo. Como cuando te meten en el RAI/Asnef porque no has pagado un determinado recibo sin entrar en justificar quien tiene razón: el cobrador o el no pagador.

Los filtros de contenidos son diferentes técnicas que buscan en el texto del mensaje expresiones que, habitualmente, pueden ser utilizadas para el envío de propaganda no solicitada, promesas de dinero fácil… del tipo: “si elige nuestra opción obtendrá los resultados esperados”. El mensaje puede estar hablando del programa de ventas de la organización que lo distribuye entre distintos agentes (correo legítimo, no spam) o del “viagra”. También, así de subjetivo.

Normalmente, los mecanismos de listas negras suelen ser utilizados en los servidores. En nuestro ejemplo en las máquinas S1, S2 y S3. Y los mecanismos de filtros de contenidos en los clientes, no sólo en el programa de lectura de correo sino en otras “soluciones de seguridad” tipo antivirus / antispam / antiphishing. En nuestro ejemplo en C2.

¿Cómo evitar todos estos puntos de posibles problemas?

Me atrevo a decir que es imposible por el propio funcionamiento de Internet: un determinado emisor de correo, C1 en nuestro ejemplo, sólo puede controlar su programa cliente de correo, y ni eso en el caso de utilizar un servicio de lectura/escritura basado en web (gmail, yahoo, hotmail…), pues en este caso dependerá de los filtros que activen las diferentes empresas que ofrecen el servicio. Por consiguiente, si C1 utilizara su propio programa de correo y tuviera contratado (servicio de pago) su buzón de envío y recepción con el servidor S1, también podría exigir a dicho servidor ciertos tipos de actuación ante el problema, como relajar las políticas antispam empleadas. Otra cosa es que sea escuchado ya que, normalmente, los gestores de ese servidor albergarán a otros clientes en el mismo que no querrán desproteger.

Estos dos puntos más cercanos al emisor, C1, son los más “controlables” pero siempre escaparán de su influjo el resto: S2, S3 y C2.

Conclusiones

1.- Una organización podrá asegurar la correcta recepción de los mensajes de correo enviados entre sus integrantes, si todos ellos disponen de un buzón de correo en un servidor gestionado por la propia organización: correo corporativo. Nuestro esquema se reduciría al siguiente:

Bajo este esquema de funcionamiento la organización tiene todos los controles necesarios para asegurar que el mensaje enviado por C1 ha llegado al buzón de recogida del resto de integrantes, Cn.

Aún así, ese mensaje podría ser descartado por el filtro aplicado en el propio programa de lectura de correo de cada uno de los integrantes. Se podría evitar este último paso ofreciendo la posibilidad de leer el correo vía web, conectándose cada uno de los clientes a través de un navegador al servidor de la organización.

2.- La organización evita realizar los comunicados oficiales utilizando el correo electrónico. Sustituye, pues, esta vía de comunicación por una página web donde va colgando la información que quiere difundir entre sus integrantes. En este escenario el emisor de la información asegura que ésta está disponible (es fácil comprobar que una vez publicada está visible para todos), y delega la responsabilidad de mantenerse actualizado a los integrantes (estos han de tomar la iniciativa de consultar esa página web de información. Pero no olvidemos que cuando se decide leer el correo también se ha de tomar la iniciativa).

Posibles preguntas

¿Por qué no confiar en los acuses de recibo?

Alguien podría pensar que enviar el correo electrónico solicitando acuse de recibo solucionaría esta problemática. Eso no es así, y si cabe, la complica. De nuevo es necesario un procedimiento porque: no todos los programas clientes envían confirmación, es más, por defecto casi todos la traen desactivada, no todos los receptores leerán los mensajes en un tiempo determinado (habrá gente viajando y sin acceso al correo, gente de vacaciones, etc.), se exige un control de todas las confirmaciones y determinar que hacer si estas no se reciben, ¿se vuelve a enviar? ¿cuántas veces más? ¿y si se sigue sin confirmación? ¿cuánto tiempo vamos a esperar entre cada reenvío?

En fin, creo que esto no sólo no soluciona el problema sino que exige más esfuerzo y dedicación para no acabar agravándolo.

¿Quién da más?

;-)

- Add new comment

- 22614 reads